ページの先頭です

- ページ内移動用のリンクです

- ホーム

- IIJの技術

- セキュリティ・技術レポート

- Internet Infrastructure Review(IIR)

- Vol.23

- 1.インフラストラクチャセキュリティ

- 目次

1. インフラストラクチャセキュリティ

PlugXの背後にいる攻撃者について

今回は、標的型攻撃に使われているマルウェア、PlugXの背後にいる攻撃者について、調査結果とその背景を紹介すると共に、最近のDDoS攻撃の傾向とその対策、総務省の電気通信事業におけるサイバー攻撃への適正な対処の在り方に関する研究会について解説します。

1.1 はじめに

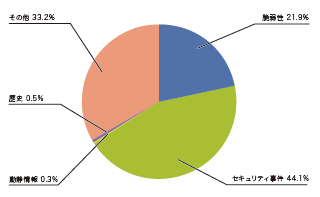

図-1 カテゴリ別比率(2014年1月~3月)

このレポートは、インターネットの安定運用のためにIIJ自身が取得した一般情報、インシデントの観測情報、サービスに関連する情報、協力関係にある企業や団体から得た情報を元に、IIJが対応したインシデントについてまとめたものです。

今回のレポートで対象とする2014年1月から3月までの期間では、前回の期間に続いてAnonymousなどのHacktivismによる攻撃が複数発生しています。また、NTPを悪用したDDoS攻撃が頻発し、1つの攻撃で400Gbpsもの攻撃の通信量が発生したと報告されています。ccTLDなど、国単位で影響を受けるドメインハイジャック事件も続いています。加えて、昨年より国内で被害が増加しているオンラインバンキングを悪用した金銭被害についても、本年も引き続き増加傾向にあります。昨年末に米国で発覚した、マルウェアにより小売店のPoSシステムから多くの情報を盗まれた事件では、その影響の大きさから対策に関する数多くの議論が行われました。このように、インターネットでは依然として多くのインシデントが発生する状況が続いています。

- 1.インフラストラクチャセキュリティ

ページの終わりです