ページの先頭です

- ページ内移動用のリンクです

- ホーム

- IIJについて

- 情報発信

- 広報誌(IIJ.news)

- IIJ.news Vol.169 April 2022

- Apache Log4j と Log4Shell

セキュリティのトレンド 2022 Spring Apache Log4j と Log4Shell

IIJ.news Vol.169 April 2022

2021年12月、Apache Log4j の脆弱性である Log4Shell の情報が公開された。

本稿では Log4Shell の概要と、なぜ攻撃者が Log4Shell を悪用するのかを解説する。

IIJ セキュリティ本部 セキュリティオペレーション部 セキュリティオペレーションセンター

北山 啓思

SOCアナリストとして、ログ分析・マルウェア解析・脆弱性検証などを担当。

Apache Log4j とは

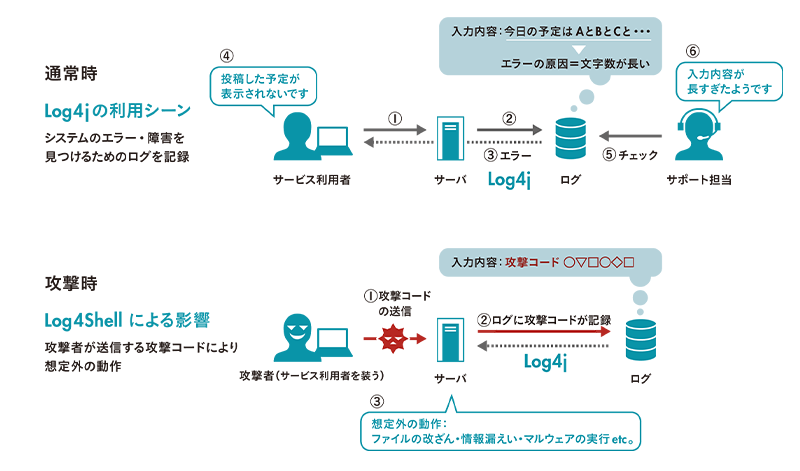

Apache Log4j(以下、Log4j)は、プログラミング言語の一種である Java で使用されているライブラリです。おもに Java 言語で開発されたソフトウェアにおいて、ログ出力機能を提供します。ソフトウェアの開発者にとって Log4j の使用は定番となっており、無償で使えることや機能の柔軟性などから、多くの Java アプリケーションで使用されています。

例えば、Log4j がチャットアプリで使用されている場合にはメッセージの履歴を記録するために、WEBサーバで使用されている場合にはユーザからアクセスされたURLを記録するためなどに使用されています。このほかにも、アプリケーションで発生したエラーの詳細などを記録するために用いられることもあります。

Log4Shell とは

Log4Shell(CVE-2021-44228)*は、Log4j においてリモートから任意のコードを実行できるようにしてしまう脆弱性を指します。この脆弱性を含む Log4j を使用して開発されたソフトウェアのログに攻撃コードが出力されると、ソフトウェアが動いているコンピュータで攻撃者が意図する不正な命令が実行されてしまいます。

例えば、ユーザからアクセスされたURLをログに記録するWEBサーバの場合、URLに攻撃コードが含まれていると、サーバ上で不正な命令が実行される恐れがあります。不正な命令の実行に成功した攻撃者は、コンピュータに保存されたファイルの改ざんや窃取、マルウェアのダウンロードおよび実行などを試みます。

攻撃者が Log4Shell を悪用する理由

CVEで Log4Shell の情報が公開されて以降も Log4Shell を悪用する攻撃が多数観測されています。攻撃者が Log4Shell を悪用する理由としては、下記の3つが挙げられます。

- 攻撃が容易であるため。

- 攻撃の影響を受けるソフトウェアが多いため。

- 脆弱性への対策が不十分な環境が多いため。

Log4Shellにおいては、脆弱性への対策が不十分であったために攻撃されてしまう事例が確認されています。その背景には、Log4Shell が他の脆弱性と比較して、影響範囲の特定が困難であることが挙げられます。ソフトウェアの使用にあたり、ユーザがライブラリを意識することはあまりないため、どのソフトウェアで Log4j が使用されているかが明らかではありません。また Log4j は多くのソフトウェアで使用されているため、システム管理者が意識していない箇所で使用されていることもあります。これらの要因から、Log4Shell への対策が不十分な環境が残っており、攻撃者は Log4Shell の悪用を試み続けているのです。

今後の対応

Log4Shell は、影響範囲の特定が困難であると説明しました。そのため、組織内で対策がなされていないソフトウェアがまだあるかもしれません。Log4Shell をはじめ、今後、同様の脆弱性が公開された際、被害を最小限にするためにも、改めて組織内で使用されているソフトウェアを確認することをお勧めします。おもな確認事項は、下記の3点です。

- ソフトウェアの一覧。

- ソフトウェアのバージョン。

- ソフトウェアの開発元・連絡先。

特にインターネット上で公開されているサーバで動作するソフトウェアの情報は、必ず把握しておきましょう。脆弱性が公開されたら、早急に影響の有無を確認できる状態にしましょう。また、サーバへの攻撃は、IDS/IPSやWAFで遮断・検知できる場合があります。ソフトウェアの早急なアップデートが困難な場合は、これらのセキュリティデバイスの利用もご検討ください。

そのほかにも、社内のみで使用されるソフトウェアや社員の端末で使用されるソフトウェアが攻撃の対象となる可能性もあります。特にWEBブラウザ、メールクライアント、チャットアプリのようにインターネット上から得られる情報を処理するようなソフトウェアは、攻撃の対象となる危険性があります。社員が使用するWEBブラウザなどに脆弱性の影響がおよぶ場合には、メールなどで注意喚起できる状態にしましょう。

IIJにできること

ここでは、世界中に影響をもたらしている Log4j というライブラリの脆弱性について解説しましたが、影響の大小にかかわらず、セキュリティインシデントは日々発生しています。

IIJのSOC(セキュリティオペレーションセンター)では、24時間365日、お客さま環境下で発生するセキュリティインシデントの対応にあたっています。SOCで観測したセキュリティインシデントの情報は、月に一度、「wizSafe Security Signal」として「wizSafe Security Signal![]() 」で公開しています。こうした活動が皆さまの今後のセキュリティ対策の一助になれば幸いです。

」で公開しています。こうした活動が皆さまの今後のセキュリティ対策の一助になれば幸いです。

* 2021年12月9日、Apache Software Foundation は、同社の提供する Apache Log4j 2 の複数バージョンにリモートコード実行の脆弱性(CVE-2021-44228)が存在することを公表した。

- 企業情報

- 情報発信

- バックボーンネットワーク

- 採用情報

ページの終わりです