ページの先頭です

- ページ内移動用のリンクです

- ホーム

- IIJについて

- 情報発信

- 広報誌(IIJ.news)

- IIJ.news Vol.169 April 2022

- IoT 機器を介したDDoS攻撃発生の仕組みとバックボーンへの影響

セキュリティのトレンド 2022 Spring IoT 機器を介したDDoS攻撃発生の仕組みとバックボーンへの影響

IIJ.news Vol.169 April 2022

DDoS 攻撃といえば、典型的なサイバーインシデントの一つだが、最近はエンドユーザを送信元とした攻撃が急増している。なぜ、そのようなことが起こるのか?

本稿では、最新の DDoS 攻撃について解説する。

IIJ 基盤エンジニアリング本部 基盤企画部 副部長

堀 高房

IIJバックボーンネットワークの運用に従事。

IoT 機器を介した DDoS攻撃

インターネット上では日々さまざまなインシデントが発生していますが、その一つに DDoS(Distributed Denial of Service)攻撃があります。「Distributed(分散)」という言葉通り、多数の送信元から大量の通信が送信先に流れ込み、WEBサーバが過負荷に陥って、正常に表示されなくなったり、ネットワークが輻輳して(飽和状態になり)正常に通信できなくなるなど、大きな影響が出ます。

DDoS 攻撃と聞くと、被害を被る送信先(攻撃対象)のことを気にしがちです。たしかに、これまではIIJのバックボーンで観測される DDoS 攻撃と思しき大量通信(以下、単に DDoS攻撃と記載)は、IIJのサービスをご利用いただいているお客さまが宛先になるケースが大半でした。(それに備えるための IIJ DDoS プロテクションサービスも提供しています)

しかし昨年夏頃から、IIJのサービス利用者であるお客さまが送信元、IIJの外部、つまりはインターネットが送信先となる DDoS 攻撃が多数観測されるようになりました。その傾向は日を追って顕著になり、11月、12月頃にはバックボーン内で輻輳が頻発するといった実害が無視できないレベルにまで達しました。

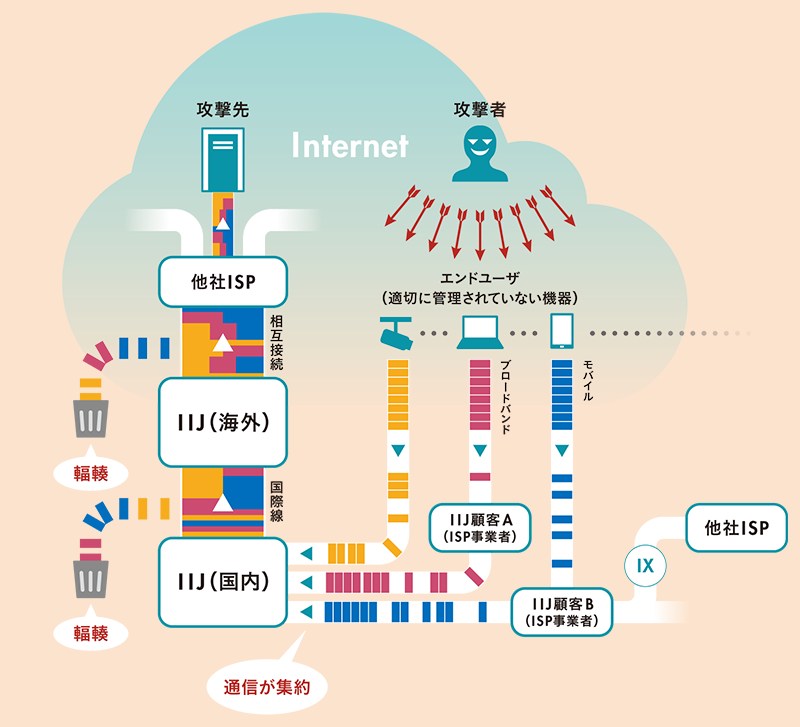

では、なぜ送信先がIIJ内でないにもかかわらず、バックボーンに影響がおよぶのでしょうか。IIJは専用線、ブロードバンド、モバイルなどを介したインターネット接続サービスを提供していますが、それらに加えて国内の多くのISPに対してトランジットやアップストリームと呼ばれる上流回線を提供しています。送信元1つひとつの規模は小さくても、これらのISPで発生する通信が集約されてIIJに流れ込むと、最終的な規模は非常に大きくなります。実際、IIJでも数百Gbps規模の DDoS 攻撃が日々観測されています。IIJのバックボーンはそれなりの規模があるので、数百Gbps程度であれば余裕を持って処理するキャパシティを有していますが、それが1箇所に集中するとなると、話は別です。

インターネットは無数のISPが相互に接続することで成り立っていますが、個々のISP同士の接続帯域には限りがあります。運悪く、あまり帯域の広くないISP間の接続を大きな通信が経由すると、その接続は簡単に輻輳します。

さらに、昨今発生している DDoS 攻撃は、送信先の多くが海外、しかも日本ではほとんど知られていないISPやサイトという特徴があります。ISPにとって上流回線はコストになりますので、通信量が多いISPとはIX(Internet eXchange)などを介して「ピアリング」と呼ばれる原則無料の相互接続を行なうことで上流回線への依存度を下げています。しかし、通信先が普段はほとんど流れない海外となると相互接続には向かず、そのまま上流回線に流れていくため、上流回線を提供するIIJのようなISPへの影響が大きくなります。また、IIJは海外にもネットワークを伸ばしていますが、日本とは高価な国際線で接続しているため、その帯域は日本国内と比較すると小さく、数百Gbpsの突発的な通信が特定の宛先向けに集中的に発生すると、どうしても輻輳しやすくなります。

なお、昨今発生している DDoS 攻撃はIIJに限った事象ではなく、規模や影響は異なるものの、多くの国内ISPで同じように発生しているようです。その全ての原因が調査されているわけではありませんが、異常な通信を発生させている機器には、7頁の「IoT 機器の設定を確認しよう!」で紹介したネットワークカメラのような、いわゆる IoT 機器が多数含まれていることがわかっており、それらが乗っ取られて Botnet に組み込まれ、悪意を持った攻撃者に制御されて攻撃に加担している可能性が考えられます。

エンドユーザが加害者にならないために

ひとたび通信の輻輳が発生すると、IIJのネットワークを経由する全ての通信にその影響がおよぶため、その都度、状況を確認し、場合によっては約款にもとづいて緊急の通信制限などを行なうといった対処をとります。

制限の方法はさまざまですが、DDoS 攻撃の送信元は非常に多岐にわたるため、送信元を指定して制限することは現実的ではありません。そのため、致し方なく送信先のみを指定した制限となる場合もあり、その影響は異常な通信を発生させていない一般のお客さまにも波及することになります。さらに送信先もその都度異なるので、事前対処も困難です。これらは緊急対処ですが、根本的にはその送信自体を止める必要があるため、送信元となったお客さまを特定し、個別に連絡して確認と対処をお願いしています。

先に述べたようにIIJのお客さまはISPが多いので、実際の送信元となった利用者(エンドユーザ)には間接的にしか連絡をとることができず、連絡がとれたとしても、時間を要したり、なかなか対処していただけないケースもあります。また、連絡を受けたお客さまは、自分が大量の通信を発生させているという認識がなかったり、送信元が IoT 機器の場合などは、その機器がインターネットに接続されていること自体に気づいていない時もあり、具体的な実例などをお話しして、身の回りの機器を確認していただくよう努めています。

このように"無自覚な"お客さまが送信元であっても、その影響は周りの多くの利用者を巻き込み大きく発展していき、機器を乗っ取られた被害者であると同時に(厳しい言い方になりますが……)DDoS 攻撃に加担する加害者になってしまいます。

今後、5Gの普及などがさらに進めば、IoT 機器の数は爆発的に増えていくでしょう。そうした状況下で適切に管理されていない機器が多数あれば、インターネットの安定性をも脅かす事態に発展しかねず、万が一そのようなことになれば、社会生活に甚大な影響をもたらすことが想像されます。

ネットワークの図を書くと、インターネットははるか彼方に存在する雲のような形で表現されますが、インターネットという特定のネットワークが存在するわけではなく、無数のネットワークの集合体がインターネットであり、利用者やインターネットを構成する機器・ネットワークもまたその一部と言えます。

インターネットにはそれを管理監督する特定の組織があるわけではなく、利用者1人ひとりが適切に使うことで成り立っている――それはある意味"善意"にもとづいた――自律分散のネットワークであり、安定的に使えるか否かは、利用者の行動次第なのです。皆さまにおかれましても今一度、お手元の機器の確認をお願いいたします。

- 企業情報

- 情報発信

- バックボーンネットワーク

- 採用情報

ページの終わりです