グローバルサプライチェーン攻撃にどう向き合うか【Security Days 2026 Spring Osaka IIJ講演】

2026/04/07

― 海外拠点セキュリティを「今すぐ」強化するための実践的アプローチ ―

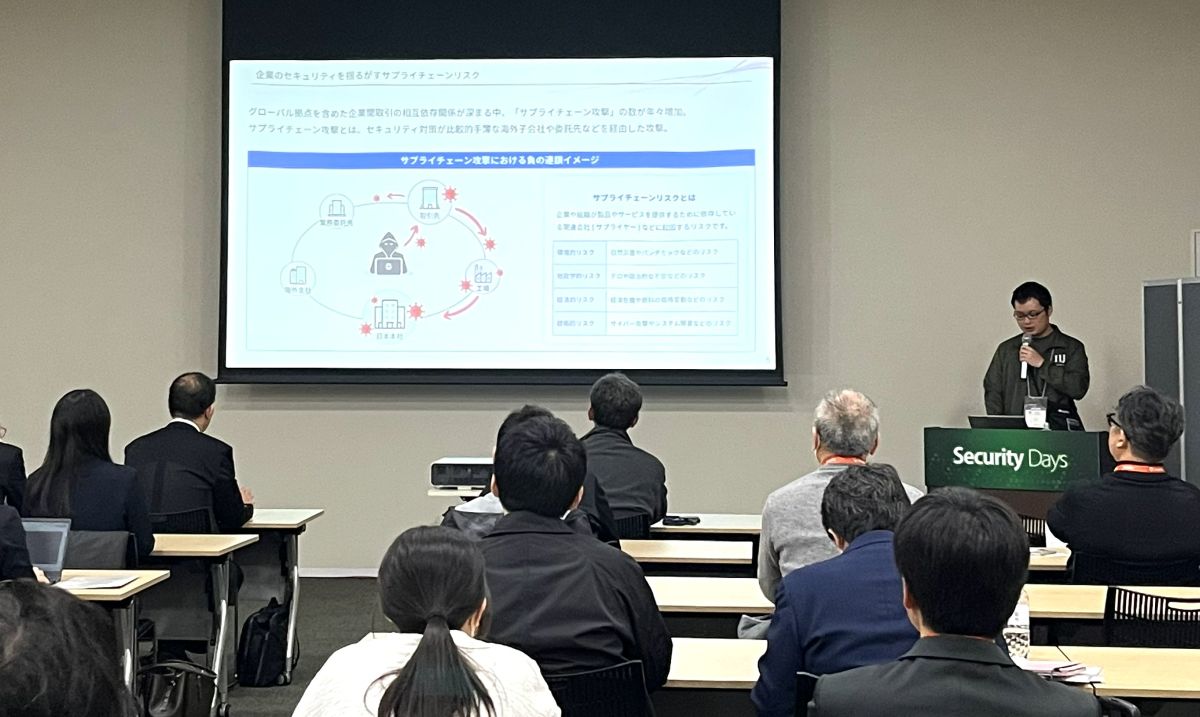

IIJは2026年3月に大阪で開催されたSecurity Days 2026 Spring Osakaで、「グローバルサプライチェーンリスクとその解決策」について講演を行いました。本記事では当日登壇したIIJグローバル事業本部サービススペシャリスト行武宏の講演内容を抜粋してご紹介します。

近年、企業を取り巻くサイバーリスクは急速に高度化・複雑化しています。中でも特に注目されているのが「サプライチェーン攻撃」です。これは、標的となる企業を直接攻撃するのではなく、取引先や委託先、関連子会社など、セキュリティ対策が相対的に弱い外部組織を経由して侵入し、最終的に本社や中核事業へ被害を及ぼす攻撃手法です。

サプライチェーン攻撃は、業種や企業規模を問わず発生しており、IPA(情報処理推進機構)が公表する「情報セキュリティ十大脅威(組織編)」でも、長年にわたり上位にランクインしています。特定の業界だけの問題ではなく、あらゆる企業が直面しうる現実的なリスクとなっています。

なぜサプライチェーン攻撃は防ぎにくいのか

サプライチェーン攻撃には、大きく二つの特徴があります。

一つ目は、攻撃者にとって非常に有利な攻撃手法であることです。攻撃者は公開情報(OSINT)を活用し、セキュリティ対策が不十分な組織を事前に分析・特定します。その上で、侵入しやすいポイントを狙うため、攻撃が成功する確率が高くなります。

二つ目は、防御側にとって不利な構造であることです。自社のセキュリティガバナンスは比較的統制しやすい一方、取引先や海外拠点など外部組織に対して同等の管理を行うことは容易ではありません。さらに、サプライチェーンは多層的に連なっているため、一社だけで全体を守り切ることは現実的に困難です。

こうした背景から、日本政府もサプライチェーン全体でのセキュリティ底上げに注目しており、第三者評価によって組織のセキュリティレベルを可視化する制度「サプライチェーンセキュリティ評価制度」の導入が予定されています。これは、発注者・受注者双方の負担を軽減しつつ、全体のセキュリティ水準を引き上げることを目的としたものです。

特に狙われやすい「海外拠点」

サプライチェーン攻撃の中でも、特に狙われやすいのが海外拠点です。攻撃対象となる組織は主に「業務委託先」「関連子会社」「取引先」の三つに分類されますが、その中でも海外に展開する関連子会社はリスクが高いとされています。

海外拠点は、本社とネットワーク接続されているケースや、機密情報を共有しているケースが多い一方で、ITインフラやセキュリティ運用が現地任せになりやすいという特徴があります。言語や文化の違い、IT人材不足、拠点ごとの事情などが重なり、本社から状況を把握しきれない「ブラックボックス化」が起こりがちです。

実際の攻撃パターンとしては、海外拠点を踏み台にして本社へ侵入するケースだけでなく、海外拠点に保管されている機密情報の窃取、生産設備や物流システムを停止させる物理的な被害、さらにはなりすましによる二次被害など、多様な形態が確認されています。

海外拠点セキュリティ運用に共通する4つの課題

多くの企業から聞かれる海外拠点セキュリティの課題は、主に次の四点です。

- IT専任担当者がいない

- 総務担当者がITを兼任している、あるいは外部ベンダーに丸投げしているケースも少なくありません。

- コミュニケーションの難易度が高い

- 言語や文化の違いに加え、人材の入れ替わりが激しく、本社との連携が取りづらい状況が生まれます。

- IT状況のブラックボックス化

- 資産管理や設定情報が属人化し、担当者退職時に引き継がれないケースも多く見られます。

- セキュリティ予算が限られている

- 無償のウイルス対策ソフトの利用や、サポート切れのOS・ソフトウェアが使われ続けている例もあります。

これらの課題が重なることで、拠点ごとに対策がばらつき、全体としてのセキュリティ統制が難しくなっているのが実情です。

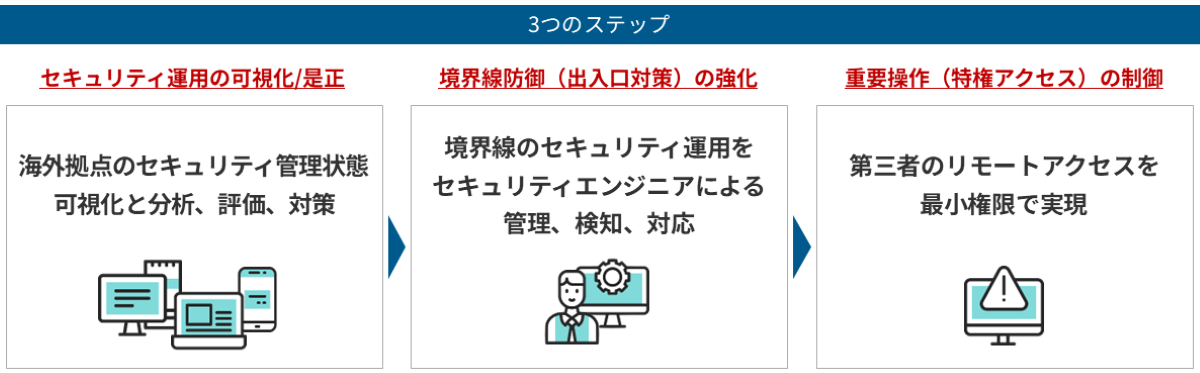

今すぐ取り組める三つの解決ステップ

こうした状況に対し、現実的かつ段階的に取り組める解決策として、次の三つのステップが有効です。

ステップ1 セキュリティ運用の可視化と是正

まず重要なのは、「何がどこにあり、どのような状態なのか」を把握することです。攻撃者の視点で外部公開されているIT資産の状態を確認するとともに、内部のIT資産についても網羅的に可視化し、脆弱性を把握します。定期的な調査により、変化するリスクに継続的に対応することが重要です。

ステップ2 境界防御(出入口対策)の強化

次に取り組むべきは、拠点の出入口となるネットワーク境界の防御です。IT人材や予算が限られる海外拠点においても、ファイアウォールの適切な運用、アップデート、監視体制を整えることで、不正アクセスのリスクを大きく低減できます。

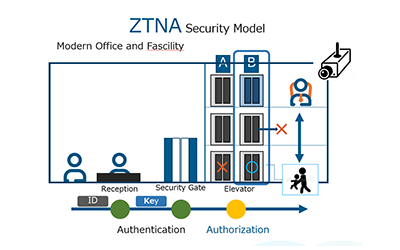

ステップ3 重要操作(特権アクセス)の制御

最後に、外部ベンダーや保守要員によるリモートアクセスの管理を見直します。過剰な権限付与や常時接続状態は、大きなリスクとなります。最小権限の原則に基づき、アクセス制御・操作ログ管理・承認フローなどを導入することで、内部不正や侵入後被害の拡大を防止できます。

おわりに

グローバルサプライチェーン攻撃において、海外拠点は「最も狙われやすい弱点」となりがちです。しかし、すべてを一度に完璧に整える必要はありません。まずは現状を可視化し、段階的に対策を積み重ねていくことが、現実的かつ効果的なアプローチです。

海外拠点のセキュリティ対策は、もはや一部門だけの課題ではなく、企業全体の事業継続に直結する経営課題です。今こそ、サプライチェーン全体を見据えたセキュリティ強化に取り組むことが求められています。