外部事業者の特権ID管理を効率的に運用する方法~PRAサービス・IIJ Safousだからできること~

index

2026/03/24

特権IDの悪用やサプライチェーン攻撃が増加している昨今、企業のセキュリティ対策を支援するソリューションが数多く提供されている。その中でIIJでは「IIJ Safous」という、特権リモートアクセスに特化したサービスを提供中だ。今回は本サービスの企画・販売促進に携わる近藤知憲(こんどう とものり)とともに、お客様から最近ご相談の多い「外部事業者のアクセス管理」や「特権IDの可視化」といった課題と、本サービスの活用方法について深掘りする。

近藤知憲

株式会社インターネットイニシアティブ グローバル事業本部 エキスパートプログラムマネジャー

入社以来一貫してセキュリティサービスの企画・開発に携わり、セキュリティ本部ビジネス開発部、先行戦略室を経て、グローバル事業本部にて現職。

現在はIIJのセキュリティサービスの海外展開にむけて、海外向けサービスの企画・開発・販売推進を担当する。ASEANを中心にセキュリティビジネスの更なる拡大にむけて活動中。

サイバー攻撃が増加する中、特権管理の重要性が再認識されている

様々なサイバー攻撃の中でも特に最近インシデントとして多く報道されているのが、「アカウント乗っ取り・なりすまし」によるリモート環境から本社の重要システムに不正侵入するケースだ。ベンダーの作業者や子会社従業員などのアカウントを不正に入手してなりすまし、リモートで特権システムへ入り込むといった手法が増加している。

そのアカウント乗っ取りなどに有効な対策が「特権ID管理」である。特に外部事業者による自社の重要システムへのリモートアクセスと作業の可視化は、セキュリティ対策の要として業界業種問わず再認識されている。

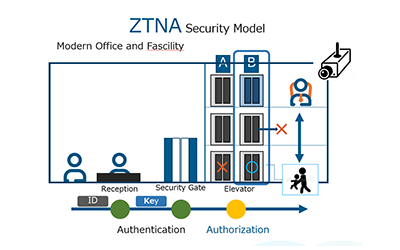

社外からのリモートアクセスを制御するPRA

一般的に社内向けの特権管理といえば「PAM(Privileged Access Management)」が広く知られているが、近年では重要なシステムへのリモートアクセスをセキュアに保つ仕組み「PRA(Privileged Remote Access)」という考え方が広まっている。PAMのリモートアクセスに特化した機能を提供しており、例えば外部委託業者がリモートで行う作業内容の制御やアクセス時間の制限が可能だ。2024年にGartnerが、この領域をRPAM(Remote Privileged Access Management)という定義でソリューションの重要性を提示するなど、セキュリティ業界では注目度が上昇している。

IIJのエキスパートプログラムマネジャー・近藤は「外部の委託先事業者が保守などの目的で社内システムにアクセスするのがどの業界でもある現在、外部事業者のリモート経由の作業の可視化・制御・管理をどうすべきかは、よくある課題として挙げられます」と、現場で感じてきた多様な企業で共通の課題感を振り返る。

そうしたリモートアクセスの権限管理に特化した仕組みがPRAである。従来のPAMが社内のID管理・保護を目的にしているのに対して、PRAは主に業務委託先・子会社・海外現地法人といった社外の関係者の管理に特化している。

「外部事業者が自社システムにアクセスする際、内部の社員とは認証フローが異なります。業務に関しても“特定のシステムへの特定の作業”に限定する必要があり、作業時間帯の管理が求められます」と近藤が語るように、社外関係者特有の特権管理にはPRAが最適といえる。

社内外の特権管理の構築には2通りある

社外からのリモートアクセス管理の必要性が出てきた現在、特権管理の実現には主に2通りの選択肢がある。

方法1:PAMとPRAを同じシステムで構築する

特定のセキュリティベンダーのソリューションではPAMとPRAの両方を実現することができる。PAMにオプション機能としてPRA のような仕組みを追加契約し、同一プラットフォームまたは統合されたシステム上で効率的に併用・管理する。

同一思想・管理体系で機能モジュールを積み上げられる一方、社内外の関係者を共通の認証基盤で管理するのはリスクが伴う。ポリシー設定においても、立場に応じた設定が必要なため工数がかかってしまう。

また、各ベンダーがメインである社内向けのPAMに、外部向けのコンポーネントを追加するため、コストが比較的高くなるのも留意が必要だ。

方法2:PAMとPRAを別のシステムで構築する

PAMとPRAを異なる環境で構築する方法もある。PAMとPRAを別々のベンダーと契約し、異なった管理体系で運用する。複数のベンダーを選定する工数がかかるものの、社内外で関係者を分けて管理することで、外部事業者に特化したポリシー適用・制御設定が可能だ。

近藤は「”PAMとは独立したシステムでPRAを構築したい”というお客様の声は増えています。管理が煩雑になりがちな同一の基盤での管理は避けて、外部事業者は分離して管理した方が安全上望ましいということです」と語る。

IIJ Safousはリモートアクセスをどのように制御するのか

業界問わずサプライチェーンが複雑化している中、PAMと別立てでPRAを構築して外部からのリモートアクセスを細かく制御するメリットは大きい。IIJが提供する「IIJ Safous」はPRA機能を有するサービスだが、どのようにしてリモートアクセスを制御するのだろうか。

MFA・レコーディング機能など豊富な制御機能

IIJ Safousは外部のリモートアクセスを制御・監視する機能を有している。以下はその代表的なものであり、不正アクセスの防止・インシデント時の追跡や検証を行える体制が整えられる。

- MFA(二要素認証)及びSSO

- Logging(ログ取得)

- アクセスステータス制御(スケジュール・デバイス認証・送信元IP)

- ID秘匿化

- スーパーバイザー機能

- セッションレコーディング機能

近藤は「競合のソリューションと比べても必要な機能は網羅しています。PRAとしての制御・監視機能をオールインワンで提供するサービスです」と語る通り、本サービスであれば製造業やITサービス業をはじめ様々な業界業種で活用できる。

業界別の具体的な活用イメージを以下に紹介する。

- 製造業界及びメンテナンス関連

- 外部アクセスの制御に加えて、レコーディング機能による作業証跡保存が「中小受託取引適正化法」の証拠保持義務に寄与する。

- 各企業の研究開発職

- 大学機関の学術論文や公的機関の重要なデータ、製薬会社の研究開発レポートなど、秘匿性の高い情報を特定のシステムへのアクセス権のあるメンバーにだけ共有する。

- アウトソーシング業務

- 多岐に渡る業務を個別にアウトソーシングするベンダーなどは様々な機能を活用可能。例えば、委託先ごとに厳密な作業内容と時間制限などを設け、スーパーバイザー機能で事前承認制を設定できる。担当者の交代にも手間なく対応可能。

上記のような業界ごとのユースケースを別途ホワイトペーパーにまとめているので、もしご興味あれば併せて確認してほしい。

IDPによる独立した構築と運用

IIJ Safousには「IDP(Identity Provider)」が備わっており、すでに社内用として利用しているIDP環境とは切り離して、個別にアカウント管理や監査ログが一元的に管理できる。

「外部を同一基盤に統合させず、個別の基盤で柔軟にリスク軽減ができる。そういった意味ではIIJ Safousは“面白い位置”にいるかもしれません」と近藤は語る。実際にIDPを用途や組織ごとに分ける事ができるPRAサービスはセキュリティ業界の中でも比較的珍しく、本サービス独自の魅力といえるだろう。

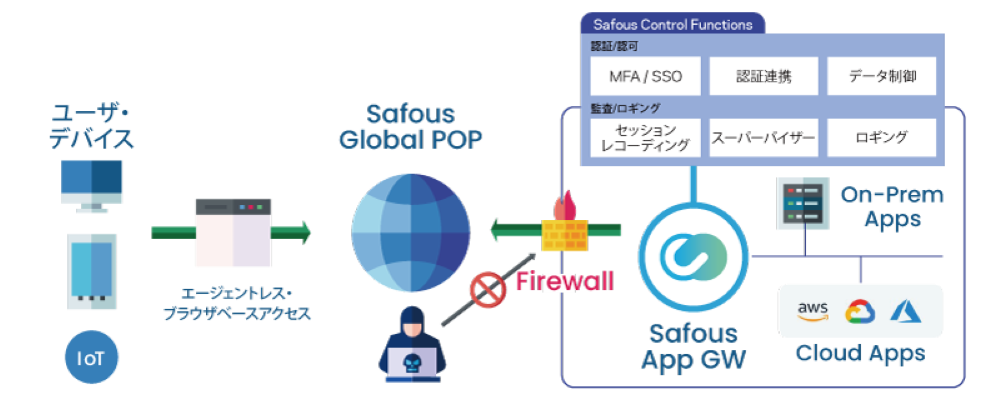

世界中の企業で安定かつ安全な通信を確保

IIJ Safousは委託先・子会社・現地法人を多数抱える企業が、導入に際してネットワーク構成の大幅な変更を必要としない設計となっている。その仕組みは下記のイメージ図の通りだ。

お客様の社内環境には認証・監査などを担うApp Gatewayを設置、リモートユーザはサービスで提供されている最寄りの「Safous Global POP」を経由して社内の情報資産へアクセスする。App GatewayからPOPに対するTLSのトンネルを張って外部からのプライベートアクセスを実現する仕組みのため、ファイアウォールに新しくポートを空ける必要などは一切ない。

POPは世界各地に設置し、世界中どこからでもセキュアに安定して利用ができる。近藤が「本サービスは安定した通信を確保するために定期的な利用状況の確認、POPの増設などを実施しています」と語るように、海外進出や拠点増加のあるグローバル企業にも対応できる拡張性も備えている。

なお、各国法コンプライアンスにも対応している。一般的なクラウドサービスのようにユーザのデータをサービス提供側に保持せず、データはすべてApp Gateway内に保存する設計になっている。そのため、個人情報や重要データの国外へのデータ転送(域外移転)が厳しく管理・規制されている中国でもサービスの利用が可能だ。

IIJ Safousはエージェントレス採用で手間なく導入・運用できる

IIJ Safousは豊富な制御機能を備えるだけでなく、構成がシンプルで導入・運用の負荷軽減を実現するサービスということも見逃せない。

近藤は「本サービスではユーザ側にエージェントを入れる必要がないので、商談開始から実際の導入までは3ヵ月程度ですが、導入部分の手間と時間は省略できる設計になっています。また、外部作業者のBYOD(Bring Your Own Device)の端末を利用する外部事業者などでも、ブラウザベースで使えるのも特徴です」とユーザファーストな設計思想を振り返る。

IIJ Safousはエージェントレス・ブラウザベースといったシンプルな構成になっている。それだけでなく、ユーザアカウント数は10ユーザから運用開始できる手軽さも魅力だろう。下記の導入事例は本サービスの実際の導入・運用について紹介したコンテンツなので、ご興味あれば一読してみてほしい。

IIJ Safous活用のための課題・ニーズとは

最後にこれまでの振り返りも兼ねて、IIJ Safousで解決できる課題・ニーズを整理する。以下のような課題をお持ちの場合は導入を検討してみてほしい。

- 業務委託先や海外現地法人など外部からのリモートアクセスがある

- 外部からのアクセスや作業を可視化したい

- PAMとは別の環境で管理することを想定している

近藤は「商談の中では先方のご担当者と会話し、上記3つの課題を解決できるソリューションであることを強調しています」と話す。お客様の実現したいことをIIJ側の担当者が確認することで、導入前後のギャップを徹底的になくしている。その結果、IIJ Safousは導入後の継続率も高く、他部門や別拠点への拡張展開を行う案件も数多い。

一方で、本サービスを活用しにくいケースもある。例えばPAM・PRAをワンプラットフォームで構築したい場合や、外部事業者の承認フローが複雑な場合は不向きといえるだろう。

IIJ Safousを活用いただくためにも、導入前には課題・ニーズなどをIIJの担当者に共有してもらえると幸いだ。下記のボタンより気軽にお問い合わせいただきたい。